Estimated reading time: 8 minutes

„Claude Mythos: Schützen Sie Ihre IT-Sicherheit vor Fake-Apps. Erfahren Sie, wie Unternehmen Phishing erkennen und die Cyber-Security stärken.“ – Net Professionals

In der modernen IT-Infrastruktur hat sich Künstliche Intelligenz (KI) vom Trendthema zum kritischen Produktivitätsfaktor entwickelt. Doch wo technologischer Fortschritt und hohe Nachfrage aufeinandertreffen, lauern Cyber-Kriminelle. Unter dem Begriff Claude Mythos festigt sich derzeit ein gefährliches Phänomen: Angreifer nutzen die Popularität von Anthropic’s KI-Modell „Claude“, um Schadsoftware in Unternehmen zu schleusen.

Für IT-Entscheider und Systemadministratoren ist dies kein bloßes Randphänomen mehr, sondern eine ernsthafte Bedrohung für die gesamte Unternehmenssicherheit. In diesem Artikel analysieren wir die Hintergründe, die Angriffsvektoren und zeigen auf, wie Sie Ihre Organisation wirksam schützen.

Was steckt hinter „Claude Mythos“?

Claude Mythos ist eine gezielte Social-Engineering-Strategie, bei der die Marke und das Vertrauen in die KI-Lösung „Claude“ missbraucht werden, um Nutzer zur Installation von Malware oder zur Preisgabe von Zugangsdaten zu bewegen. Da Claude in vielen Regionen erst zeitversetzt oder mit funktionalen Einschränkungen verfügbar war, entstand ein Vakuum, das Kriminelle geschickt füllen.

Die Anatomie des Angriffs

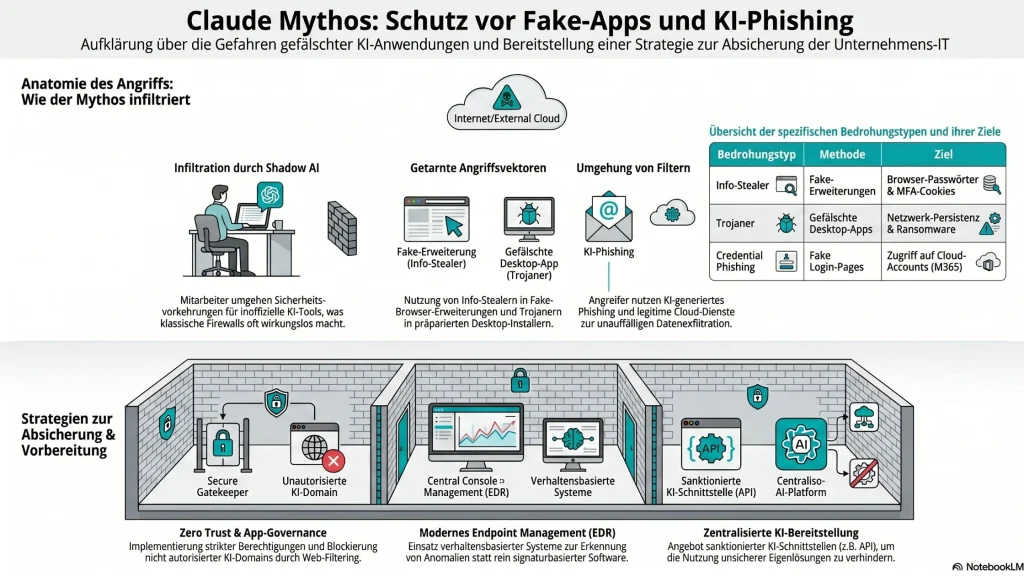

Analysen aktueller Bedrohungslagen zeigen, dass „Claude Mythos“ meist über drei primäre Kanäle operiert:

- Gefälschte Browser-Erweiterungen: Angreifer bewerben in Web-Stores oder via Social Media Erweiterungen, die angeblich „Claude-Funktionen“ direkt in den Browser integrieren. Tatsächlich handelt es sich oft um Info-Stealer, die Session-Cookies und Passwörter abgreifen.

- Präparierte Software-Downloads: Da es lange keine offizielle Desktop-App für Claude gab, kursierten zahlreiche inoffizielle „Claude for Windows“ oder „Claude Desktop“ Installer. Diese sind häufig mit Trojanern wie Lumma Stealer oder RedLine infiziert.

- Malvertising & Phishing: Über bezahlte Suchanzeigen werden Nutzer auf täuschend echt aussehende Landingpages gelockt, die dem offiziellen Auftritt von Anthropic nachempfunden sind.

Die Gefahr ist deshalb so groß, weil Mitarbeiter in dem Bestreben, effizienter zu arbeiten, Sicherheitsvorkehrungen umgehen, um Zugang zu den neuesten KI-Tools zu erhalten.

Die Gefahren für Unternehmen: Warum klassische Filter versagen

Die IT-Sicherheit steht vor einer neuen Herausforderung. „Claude Mythos“ hebelt herkömmliche Sicherheitsmechanismen oft durch die Kombination von technischer Raffinesse und psychologischer Manipulation aus.

Das Problem der „Shadow AI“

Wenn die offizielle IT-Infrastruktur keine modernen KI-Tools bereitstellt, weichen Mitarbeiter auf Eigenlösungen aus. Diese Shadow AI ist der ideale Nährboden für Claude Mythos. Einmal installiert, agiert die Malware oft im Kontext des Nutzers, wodurch klassische Firewall-Regeln wirkungslos bleiben.

Warum herkömmliche Schutzmaßnahmen oft scheitern:

- Reputationsbasierte Filter: Neue, bösartige Domains für Phishing-Seiten haben oft noch keine negative Reputation und werden von einfachen Web-Filtern durchgelassen.

- Verschlüsselte Kommunikation: Viele Stealer nutzen legitime Cloud-Dienste (wie Telegram-Bots oder Discord-Webhooks) zur Datenexfiltration. Dieser Traffic wirkt für viele Monitoring-Tools wie gewöhnlicher Business-Datenverkehr.

- KI-generiertes Phishing: Die Angreifer nutzen selbst KI, um ihre Phishing-Mails und Landingpages sprachlich perfekt und hochgradig personalisiert zu gestalten.

| Bedrohungstyp | Methode | Ziel in der IT-Infrastruktur |

| Info-Stealer | Fake-Erweiterungen | Browser-Passwörter, MFA-Cookies |

| Trojaner | Gefälschte Desktop-Apps | Persistenz im Netzwerk, Ransomware-Vorläufer |

| Credential Phishing | Fake Login-Pages | Zugriff auf Corporate-Cloud-Accounts (M365/Google) |

Strategien zur Vorbereitung & Absicherung

Um sich gegen Claude Mythos und ähnliche KI-basierte Bedrohungsszenarien zu wappnen, reicht ein punktueller Schutz nicht aus. Es bedarf einer ganzheitlichen Strategie, die Mensch und Technik gleichermaßen einbezieht.

1. Modernes Endpoint Management (EDR/XDR)

Verlassen Sie sich nicht auf signaturbasierte Antivirensoftware. Moderne Endpoint Detection and Response (EDR) Systeme erkennen verhaltensbasierte Anomalien. Wenn eine vermeintliche „KI-App“ plötzlich beginnt, lokale Passwort-Datenbanken auszulesen, muss das System sofort isoliert werden.

2. Konsequente Umsetzung von Zero Trust

Vertrauen Sie keiner Anwendung per se, nur weil sie „Claude“ im Namen trägt. Implementieren Sie das Prinzip der geringsten Rechte (Least Privilege). Nutzer sollten standardmäßig keine Berechtigung haben, Browser-Erweiterungen oder Software ohne Freigabe durch die IT zu installieren.

3. Gezielte Security Awareness

Technik allein schützt nicht vor Neugier. Klären Sie Ihre Mitarbeiter aktiv über Claude Mythos auf.

- Offizielle Quellen: Kommunizieren Sie klar, welche KI-Tools offiziell zugelassen sind und woher diese bezogen werden müssen.

- Erkennungsmerkmale: Schulen Sie das Personal darauf, URL-Strukturen zu prüfen und bei „Gratis-Angeboten“ für Premium-KI-Dienste misstrauisch zu sein.

4. Web-Content-Filtering & App-Governance

Nutzen Sie Cloud-Sicherheitslösungen (z.B. CASB – Cloud Access Security Broker), um die Nutzung von KI-Diensten zu überwachen. Blockieren Sie den Zugriff auf nicht autorisierte KI-Domains und unterbinden Sie den Download von ausführbaren Dateien aus unbekannten Quellen.

Checkliste für die IT-Abteilung: 5 konkrete Schritte zur sofortigen Umsetzung

Um die Unternehmenssicherheit kurzfristig zu erhöhen, sollten Systemadministratoren folgende Punkte abarbeiten:

- Software-Inventory-Audit: Überprüfen Sie alle Endgeräte auf inoffizielle KI-Software oder unbekannte Browser-Erweiterungen (z.B. per PowerShell-Abfrage oder MDM).

- Domain-Whitelisting: Erlauben Sie den Zugriff auf KI-Tools nur über die offiziellen Domains (z.B.

anthropic.com,claude.ai) und blockieren Sie bekannte Typosquatting-Domains. - MFA-Härtung: Stellen Sie sicher, dass Multi-Faktor-Authentifizierung (MFA) überall dort aktiv ist, wo es möglich ist – idealerweise hardwarebasiert (FIDO2), um Session-Hijacking zu verhindern.

- Zentralisierte KI-Bereitstellung: Stellen Sie eine sanktionierte Version von KI-Tools bereit (z.B. über die Azure OpenAI Service-API oder die Amazon Bedrock-Schnittstelle), um Shadow AI zu unterbinden.

- Incident Response Plan aktualisieren: Stellen Sie sicher, dass Ihr Team weiß, wie im Falle eines Credential-Diebstahls durch KI-Malware zu reagieren ist (Session-Revoke, Passwort-Reset, Forensik).

Studie: KI-Modelle und IT-Sicherheit in virtualisierten Infrastrukturen

Der Trend ist messbar: Der AI Index von Stanford HAI zählt für 2024 233 dokumentierte KI-Vorfälle (+56,4% im Vergleich zu 2023), und in einer Stanford-Erhebung nannten betroffene Unternehmen „Adversarial Attacks“ (56%) sowie Datenschutzverletzungen (55%) am häufigsten; parallel verzeichnete HackerOne 2025 einen Anstieg valider KI-Schwachstellenmeldungen um 210% und von Prompt-Injection-Meldungen um 540%.

Nach NIST reichen die Risiken über den gesamten KI-Lebenszyklus; in virtualisierten Serverumgebungen übersetzen sie sich typischerweise in Modell-Diebstahl, Poisoning, Inferenz- oder Extraktionsangriffe sowie Lieferkettenrisiken über Images, APIs, Plug-ins und CI/CD-Pipelines. In der Praxis empfehlen sich daher segmentierte KI-Zonen, isolierte VMs für Modelle, kontinuierliches Monitoring von Logs, Prompts und Modellartefakten, abgesicherte MLOps-/CI/CD-Prozesse mit SBOMs und Signaturen, konsequentes Patch- und Image-Management sowie klare Modell-Governance für Datenherkunft, Freigaben und Fallbacks.

Claude Mythos: Die Notwendigkeit einer adaptiven Sicherheitsstrategie

„Claude Mythos“ ist kein isoliertes Problem, sondern ein Vorbote einer neuen Ära des Social Engineering. Cyber-Kriminelle nutzen den enormen Druck auf Mitarbeiter, mit der KI-Entwicklung Schritt zu halten, schamlos aus.

Für die Unternehmenssicherheit bedeutet dies: Wir müssen schneller sein als der Hype. Eine resiliente IT-Infrastruktur zeichnet sich heute nicht mehr nur durch Firewalls aus, sondern durch eine proaktive Fehlerkultur, eine strikte App-Governance und eine Belegschaft, die für die Gefahren der „schönen neuen KI-Welt“ sensibilisiert ist. Der Schutz vor Claude Mythos beginnt beim Verständnis, dass nicht jedes Tool, das Produktivität verspricht, diese auch sicher liefert.

Investieren Sie mit Net Professionals in moderne Abwehrmechanismen und klare Richtlinien – denn die Kosten einer erfolgreichen Infiltration übersteigen die Investitionen in Prävention und Phishing-Prävention bei weitem.

FAQs

Claude Mythos ist kein echtes Software-Tool, sondern eine Cyber-Bedrohung. Angreifer nutzen den Hype um die KI Claude von Anthropic, um via Fake-Erweiterungen und Phishing-Seiten Malware in IT-Infrastrukturen zu schleusen und sensible Unternehmensdaten zu stehlen.

Das Besondere ist die psychologische Komponente: Der Wunsch nach KI-Produktivität lässt Mitarbeiter Sicherheitsregeln ignorieren. Da offizielle Desktop-Apps oft fehlten, nutzen Kriminelle dieses Vakuum für täuschend echt wirkende, aber infizierte „Claude“-Alternativen.

Im Gegensatz zu echten Modellen wie GPT-4 bietet Claude Mythos keine KI-Funktionen, sondern dient der Exfiltration von Passwörtern und MFA-Cookies. Er tarnt sich als nützliches Add-on, um Endpoint-Schutzmechanismen zu umgehen und Persistenz im Netzwerk zu erlangen.

Offizielle Infos zum realen KI-Modell gibt es nur bei Anthropic. Warnungen zum „Claude Mythos“ als Bedrohung finden IT-Teams in Security-Advisories von Sicherheitsdienstleistern oder Fachmedien, die vor gefälschter Software und aktuellen Malware-Kampagnen warnen.

Nutzen Sie niemals Drittanbieter-Downloads von Claude Mythos. Für Unternehmen in Österreich ist der sichere Einsatz der echten KI nur über die offizielle Website claude.ai oder über gesicherte Enterprise-Schnittstellen (APIs) wie Amazon Bedrock oder Google Cloud möglich.

Siehe auch

- AI Governance

- Künstliche Intelligenz mit Vorsicht: IT-Security-Guidelines

- IT-Infrastruktur

- KI Guidelines

- Privacy by Design